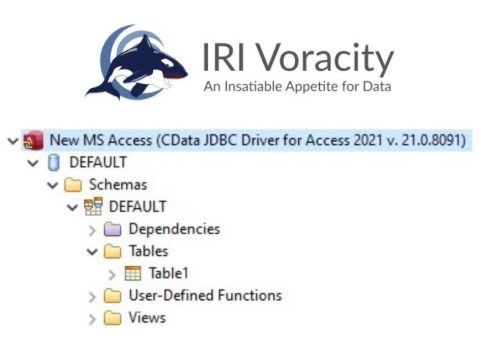

❌ Microsoft Access ❌ End-to-End Datenverwaltung und schnellere Datenmanipulation von/in MS Access DBMS ❗

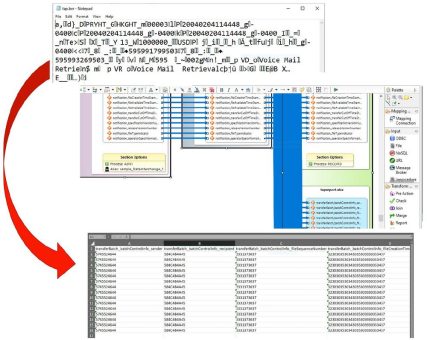

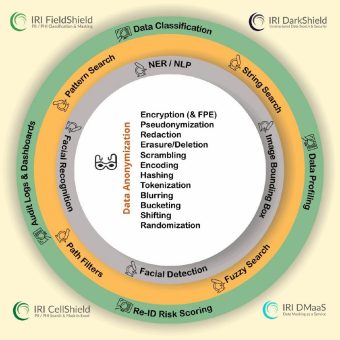

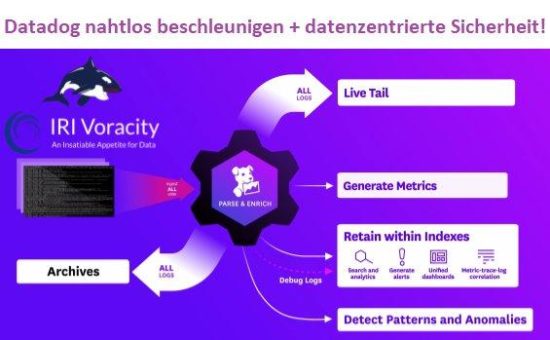

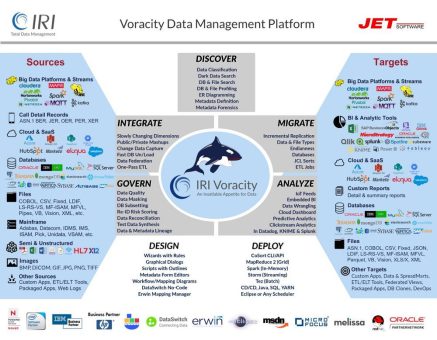

Microsoft Access Daten mit Voracity verarbeiten: Die One-Stop-, Full Stack Datenlösung-Plattform aus einer Hand! Voracity ist das, worauf Sie gewartet haben…. eine einzige, intuitive und preisgünstige Plattform, die auf Eclipse™ basiert für: Data Discovery (Profiling, Klassifizierung, ERDs, Dark Data) Datenintegration (ETL, CDC, SCD, TDM) Datenmigration (Dateien, DBs, Datentypen, Datensatzlayouts) Data Governance (Maskieren, Bereinigen, MDM, EMM)Read more about ❌ Microsoft Access ❌ End-to-End Datenverwaltung und schnellere Datenmanipulation von/in MS Access DBMS ❗[…]